Visão geral

Conheça o sistema

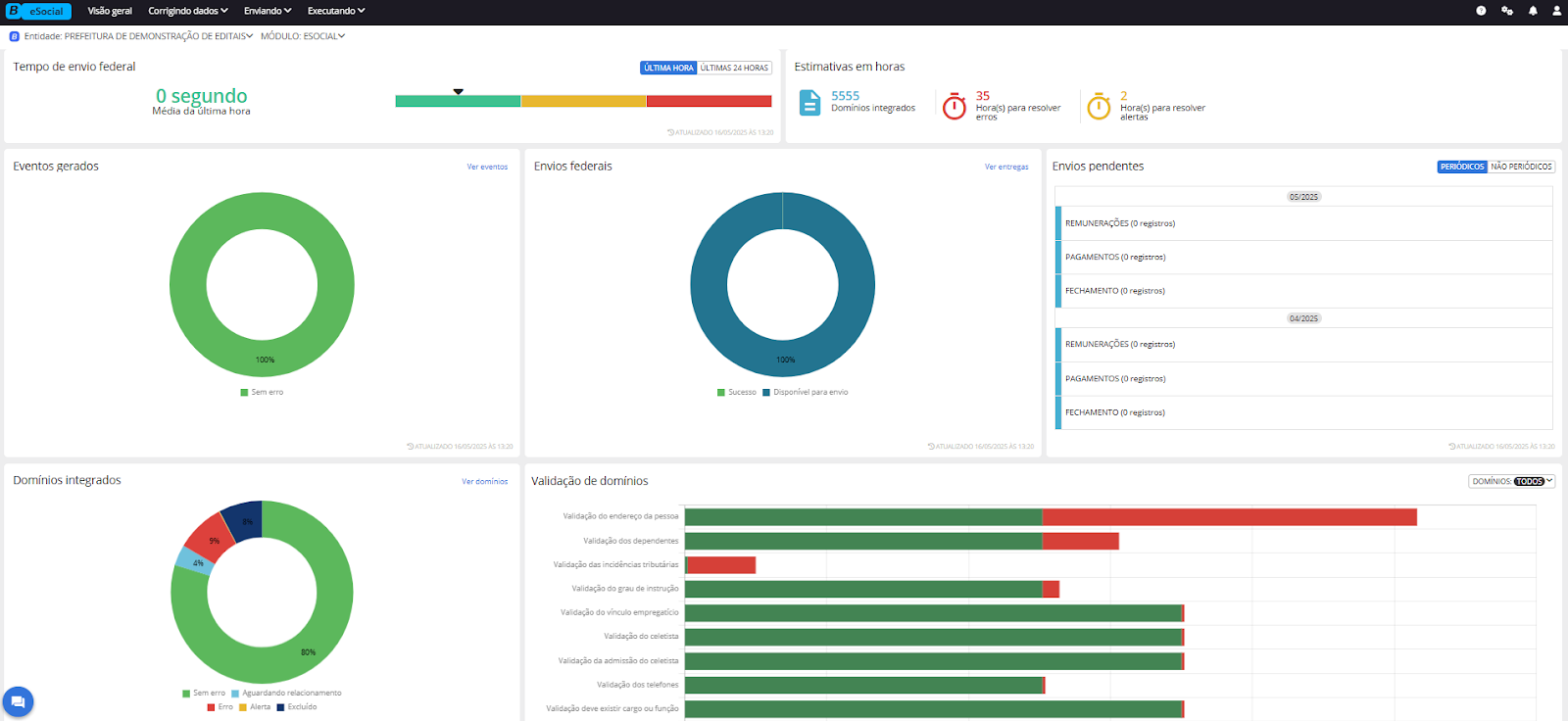

O sistema eSocial tem por objetivo realizar a validação e comunicação das informações dos sistemas estruturantes da Betha Sistemas, para a prestação de contas ao eSocial (governo). Indicando as inconsistências na base cadastral e indicando a melhor solução destas.

Você poderá visualizar através de um painel de gestão as informações mais relevantes obtendo uma visão macro do processo de Domínios integrados, Eventos gerados, Envios eSocial, Envios pendentes, Horas para resolver erros, Horas para resolver alertas, Domínios pendentes.

A partir de agora, você terá acesso a detalhes importantes sobre a usabilidade desta solução e suas funcionalidades. Então aproveite ao máximo e lembre-se de nos reportar suas dúvidas, sugestões e reclamações. Assim, poderemos ajudá-lo e com sua contribuição, melhoramos ainda mais nossos sistemas!

|

|---|

Como realizar o acesso ao sistema

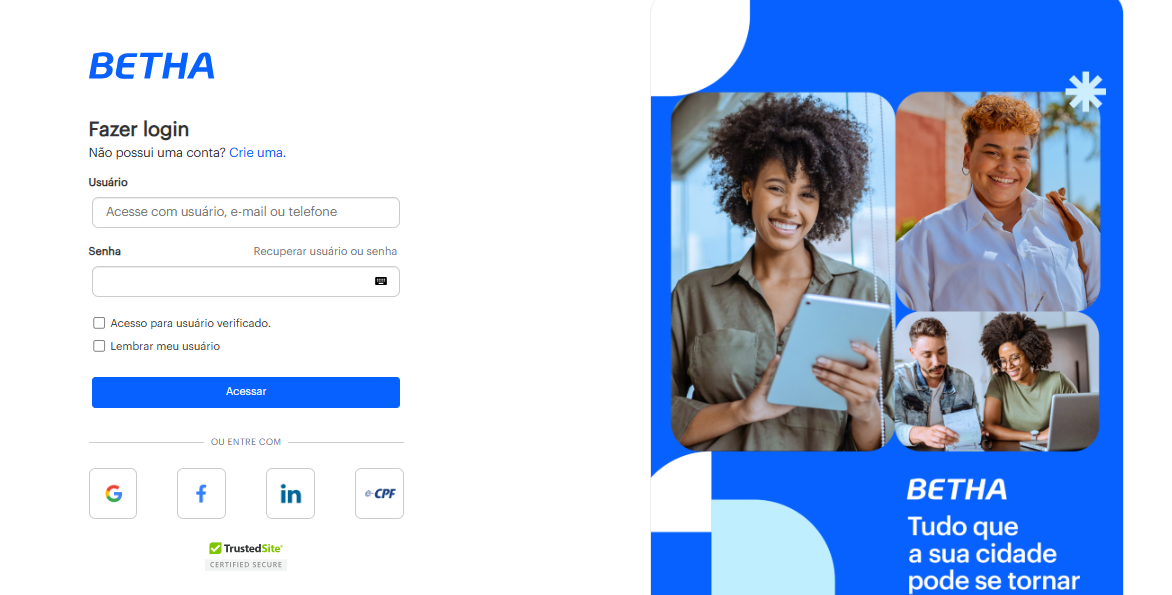

Vamos iniciar conhecendo como se dá o acesso ao sistema eSocial (Cloud):

Acesse o sistema eSocial (Cloud) por meio do endereço folha.betha.cloud, informe seu usuário e senha previamente cadastrado na central do usuário (para mais detalhes, clique aqui e pressione o botão ACESSAR, para visualizar a ferramenta.

|

|---|

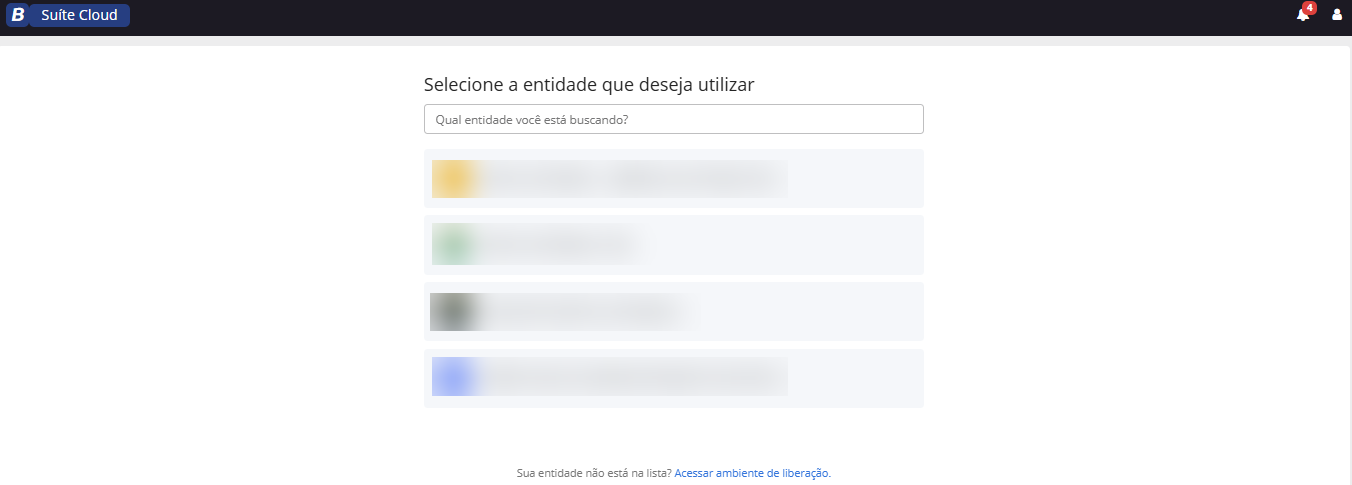

Efetuado o login, você será direcionado para a tela de seleção Entidade que você deseja trabalhar, e após a seleção terá acesso às funcionalidades do sistema.

Menus

Ícone de Ajuda

Ao clicar no ícone de ajuda (?), você será redirecionado para a Central de Ajuda, onde encontrará orientações detalhadas sobre como utilizar as rotinas do sistema.

|

|---|

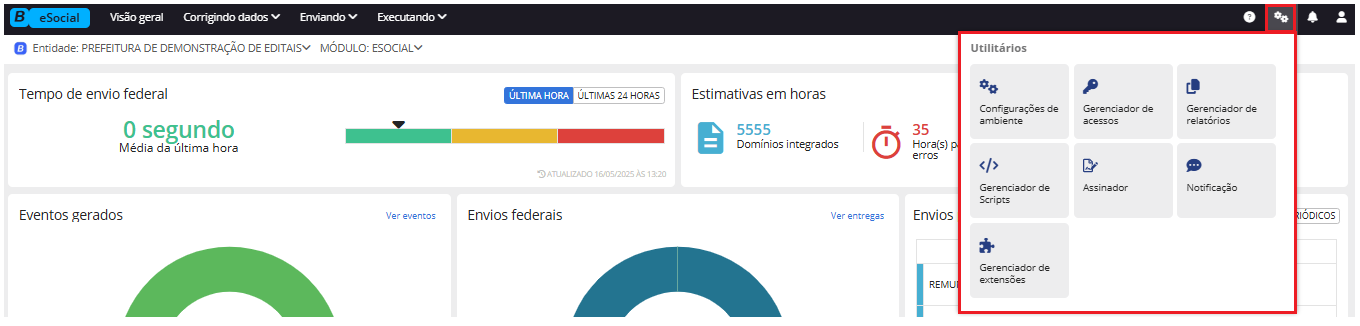

Ícone de engrenagem

|

|---|

No ícone da engrenagem estão disponíveis os Utilitários do sistema.

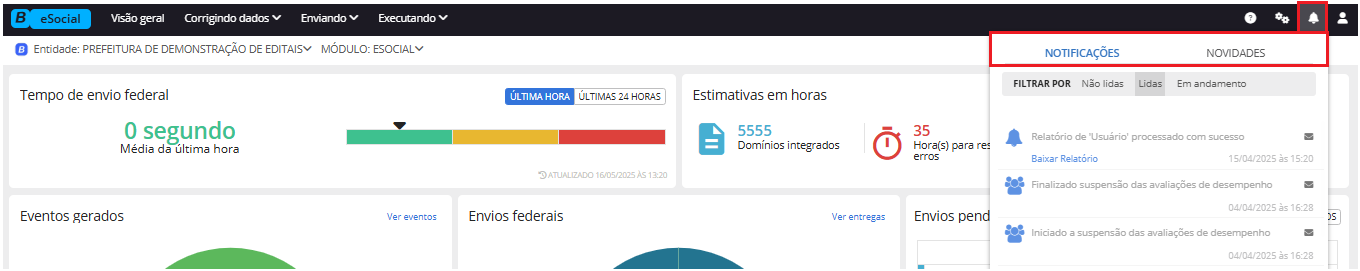

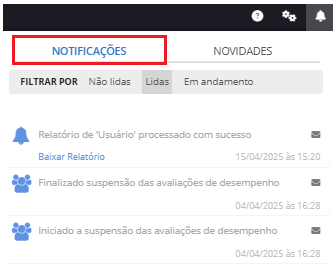

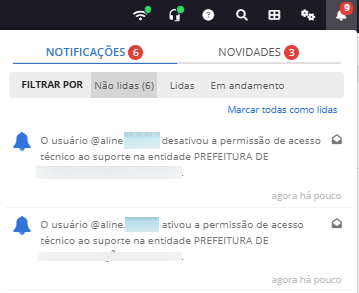

Ícone de sino

No ícone de sino estão todas as Notificações e Novidades do sistema, divididas pelos status Não lidas, Lidas e Em andamento.

|

|---|

Na aba Notificações, você tem acesso a todas as execuções realizadas:

|

|---|

Na aba Novidades, você tem acesso a todas as melhorias realizadas no sistema.

|

|---|

Ícone de pessoa

No ícone da pessoa é possível visualizar a conta que está logada no sistema, realizar configurações na conta e sair do sistema.

Utilitários

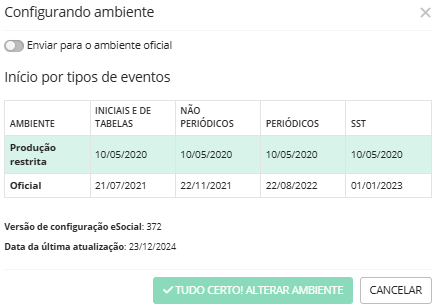

Configurações de ambiente

A funcionalidade Configurando Ambiente permite ao usuário selecionar entre os ambientes Produção Restrita e Oficial do eSocial, além de consultar as datas de início da obrigatoriedade de envio para cada tipo de evento.

|

|---|

Quando o parâmetro Enviar para o ambiente oficial estiver desmarcado, os eventos são enviados para o ambiente de Produção restrita.

Ao ativar o parâmetro, os eventos serão enviados ao ambiente Oficial.

A tabela apresenta as datas de início da obrigatoriedade de envio para cada tipo de evento, conforme definido pelo governo federal. Essas datas indicam quando o governo começou a aceitar eventos de cada tipo em cada ambiente.

Gerenciador de acessos

Nesse ambiente você encontra o Gerenciador de acessos, que possui a capacidade de conceder acesso a várias contas de usuários diferentes. É por meio deste recurso que o usuário administrador pode liberar e restringir acessos, ou atender as solicitações de acesso registradas por usuários na Suíte Cloud.

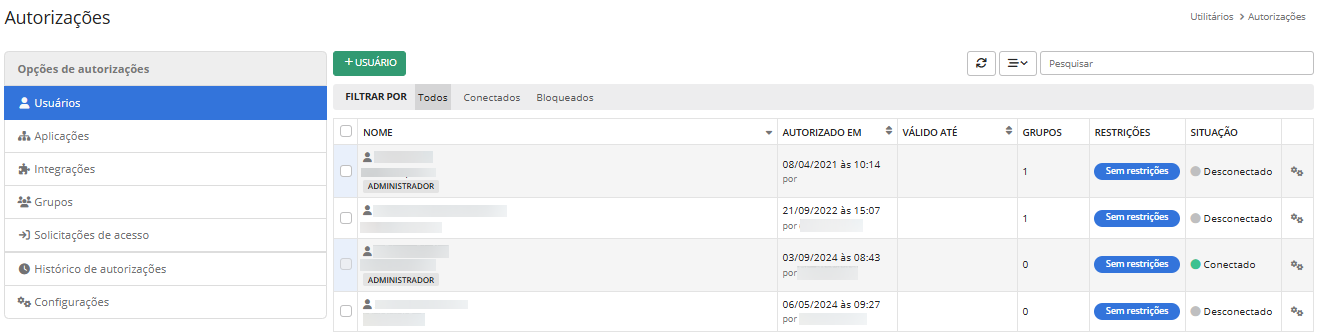

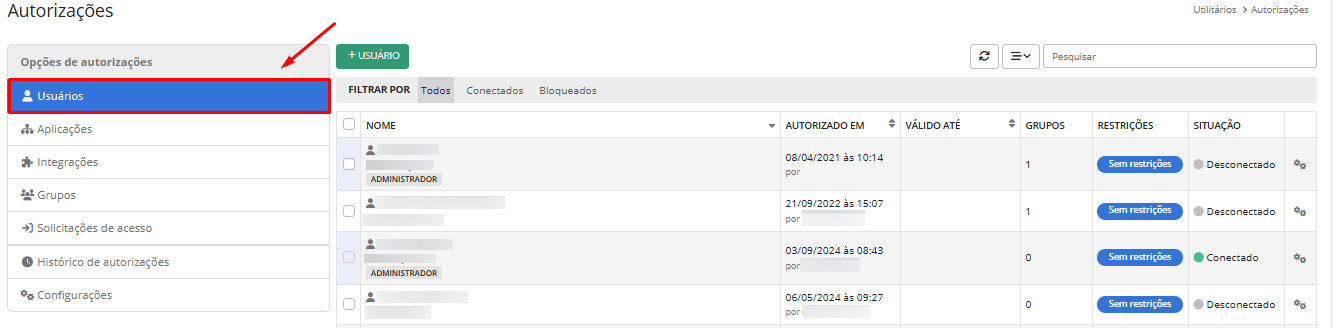

Ao clicar em Gerenciador de acessos, você será direcionado a tela de autorizações.

|

|---|

Apenas os usuários administradores podem acessar o Gerenciador de acessos, portanto, o usuário precisa ter um perfil administrador para acessar.

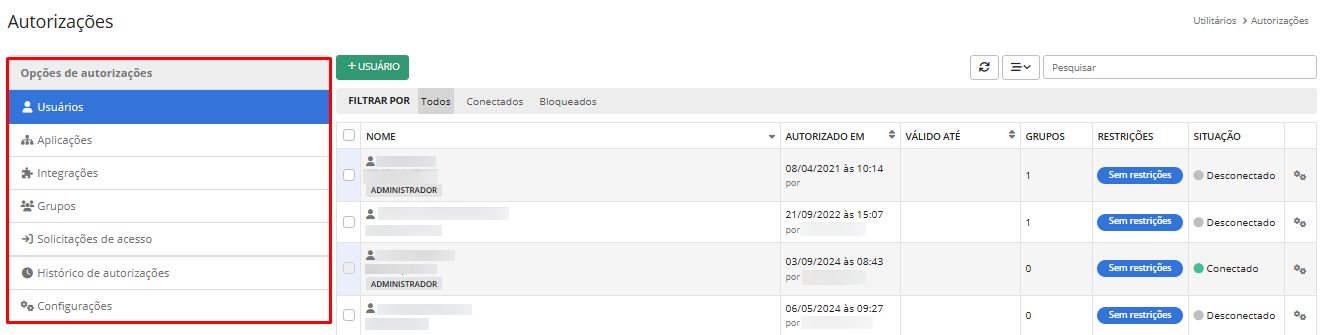

Ao lado esquerdo da tela possuem os menus contendo as opções: Usuários, Aplicações, Integrações, Grupos, Solicitações de acesso, Histórico de autorizações e Configurações. As opções mais utilizadas pelos usuários finais são as opções Usuários, Grupos e Configurações.

Por meio dessas opções é possível gerenciar as permissões de acesso de usuários.

|

|---|

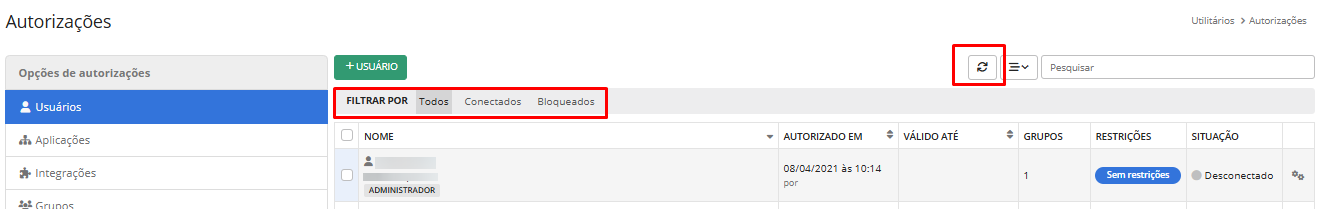

Na parte superior da tela a ferramenta traz alguns recursos, um deles é atualizar a listagem de acessos e filtrar por Todos, Conectados ou Bloqueados:

|

|---|

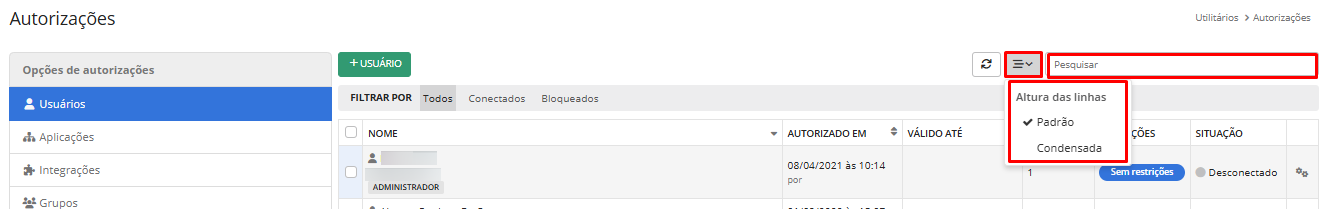

Ao lado do ícone de atualizar, você pode ajustar a altura das linhas em: Padrão ou Condensada, e utilizando o campo Pesquisar, localizar um usuário com maior facilidade:

|

|---|

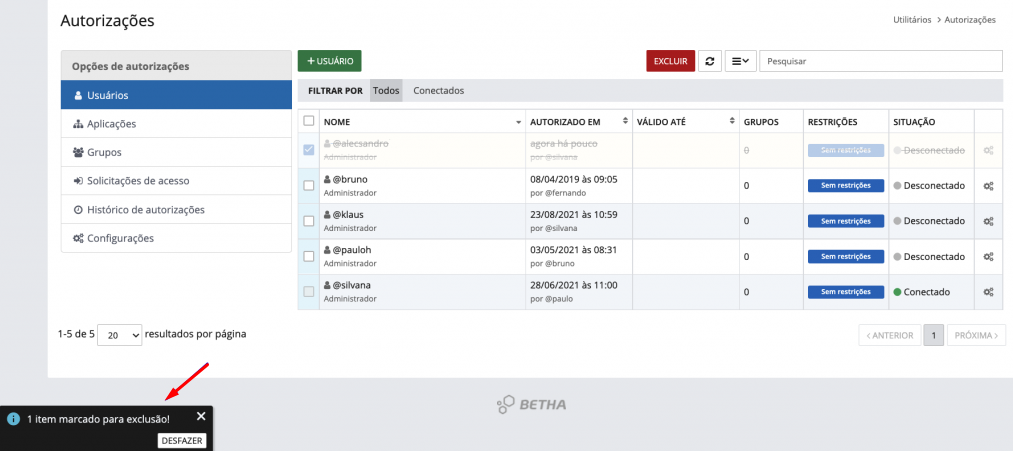

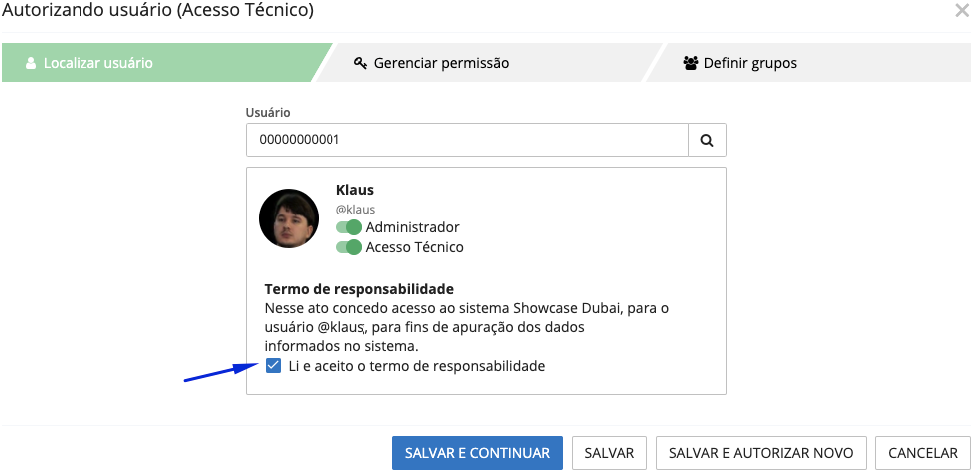

Autorizações - Usuários

Ao clicar na opção Usuários, o administrador irá encontrar uma listagem com todos os usuários que possuem acesso ao contexto selecionado.

|

|---|

As colunas da listagem apresentam um resumo das informações do acesso do usuário, como: Nome, Autorizado em, Válido até, Grupos, Restrições, Situação.

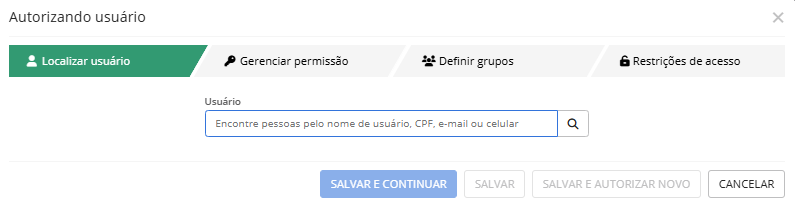

Para incluir um novo acesso de usuário pressione o botão + USUÁRIO.

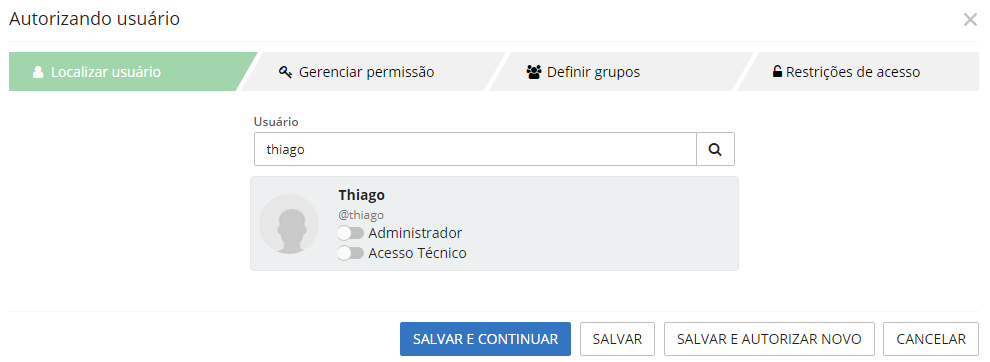

A tela Autorizando usuário, é dividida em quatro guias: Localizar usuário, Gerenciar permissão, Definir grupos e Restrições de acesso.

|

|---|

Guia localizar usuário:

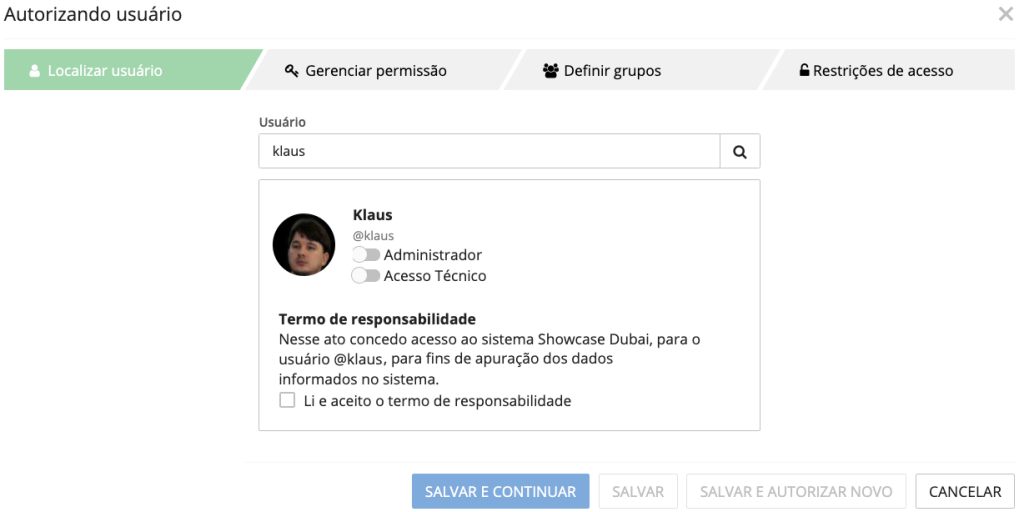

Para inserir um novo acesso de usuário, escreva o identificador do usuário, e-mail, celular ou CPF. Ao consultar o usuário dois parâmetros poderão ser apresentados: Administrador e Acesso técnico.

Ao marcar um usuário como Administrador, o mesmo terá acesso ao Gerenciador de acessos e a guia Restrições de acesso será desabilitada.

A opção Acesso técnico somente será apresentada se o usuário estiver previamente cadastrado como usuário técnico em uma revenda, filial ou no desenvolvimento da Betha.

Acessos técnicos não contam para a quantidade de usuários da liberação. Outra característica desta categoria de acesso é que, caso ele tenha o perfil de administrador, poderá acessar o Gerenciador de acessos, contudo apenas em modo leitura.

|

|---|

Os usuários com perfil de Acesso Técnico, mesmo definidos como Administradores da mesma entidade, passam a ter determinadas restrições no Gerenciador de Acessos. Os mesmos não podem conceder acessos, nem restringir permissões dos usuários. Sua usabilidade fica restrita ao modo visualização, que basicamente permite visualizar as definições concedidas de acessos por usuários administradores a outros grupos e usuários.

Pressionando o botão Salvar e continuar, você será direcionado para a segunda guia Gerenciar permissão.

Ao clicar em Salvar a ferramenta irá fechar a tela.

Clicando em Salvar e autorizar novo, a ferramenta volta para a guia de Localizar usuário.

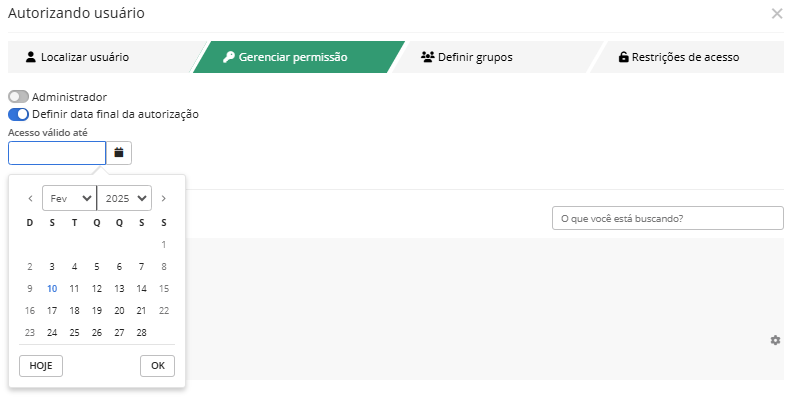

Guia Gerenciar permissão:

Nessa tela existe o parâmetro Definir data final da autorização. Habilitando essa opção e clicando no calendário, é possível inserir uma data limite para este usuário.

Periodicamente uma rotina é executada e a ferramenta remove os acessos vencidos.

|

|---|

Ainda nessa tela é possível desmarcar o parâmetro Administrador.

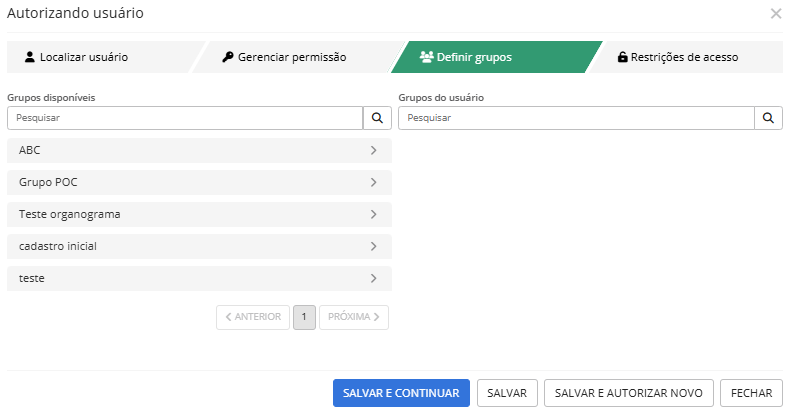

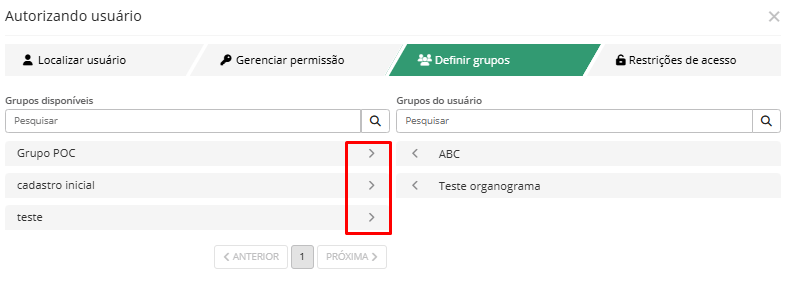

Guia Definir grupos:

É por meio desta guia que o usuário será agregado em uma espécie de perfil. Como, por exemplo, todos os professores de uma determinada escola podem ser incluídos em um mesmo grupo de permissões (Grupo Professores), pois exercem atividades em comum.

Para mais informações veja na opção Grupos.

|

|---|

Para vincular um grupo ao acesso a um usuário, basta pressionar na flecha ao lado do nome. Em seguida clique em Salvar e continuar.

|

|---|

Clicando nas flechas/setas é possível adicionar ou remover os grupos de um acesso de usuário.

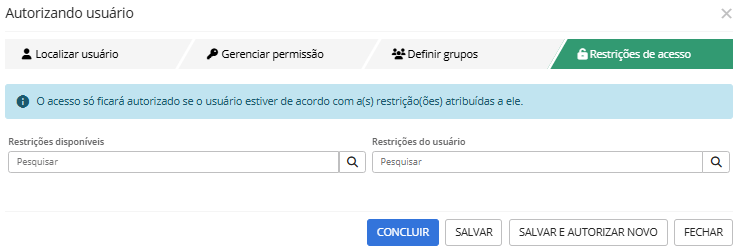

Guia restrições de acesso:

Na guia Restrições de acesso, é possível vincular restrições de acesso a um usuário. As restrições de acesso delimitam os horários ou localidades em que o usuário poderá acessar o sistema.

|

|---|

As restrições de acesso são pré-cadastradas!

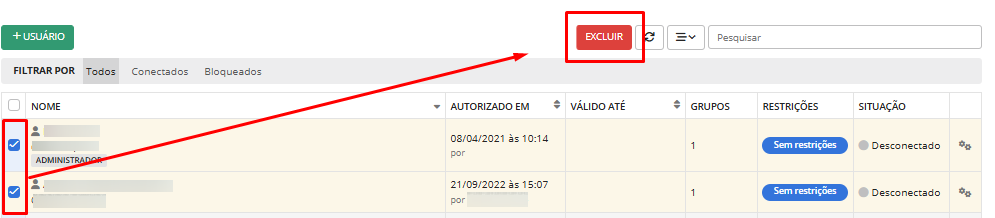

Removendo usuários:

Existem duas formas de remover acessos de usuários. A primeira opção é clicar na engrenagem ao lado do nome e Excluir.

|

|---|

A segunda é marcar a caixa de seleção ao lado do nome e apertar no botão Excluir que aparece na parte superior da tela. Desta forma é possível selecionar e excluir vários usuários simultaneamente.

|

|---|

Caso o administrador se arrependa da exclusão, a ferramenta mostra uma opção de desfazer a ação. Essa caixa fica disponível por alguns segundos. Para cancelar a exclusão, basta clicar no botão Desfazer.

|

|---|

LEMBRE-SE! Apenas o Administrador pode excluir um acesso de um usuário. Caso o Administrador também tenha habilitado o perfil técnico, o seu acesso será apenas de leitura.

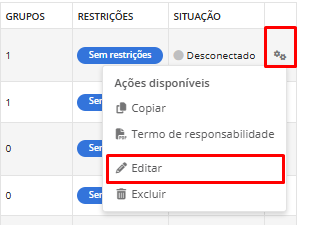

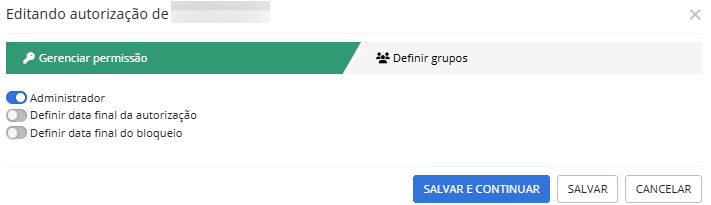

Editando usuários:

Um administrador também pode editar as permissões de um usuário, para isso basta clicar em Outras opções, logo após clique em Editar. Perceba que com parâmetro marcado como administrador, o usuário tem acesso a tudo no sistema, para restringir seu acesso realize os passos mencionados na seção Adicionando usuários.

|

|---|

|

|---|

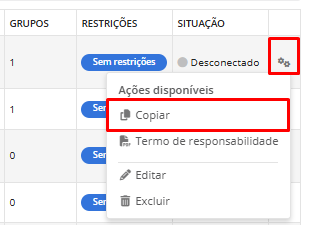

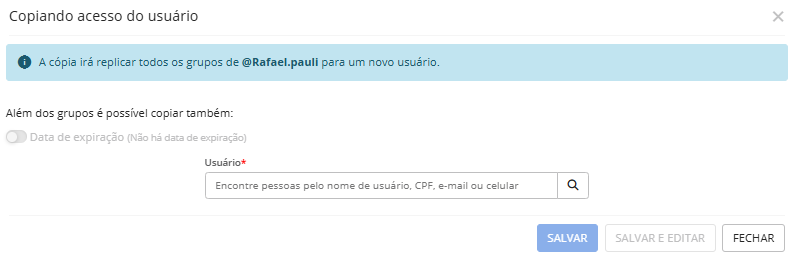

Copiando usuários:

É possível criar cópias dos acessos de usuários. Para realizar a cópia clique em Outras opções e Copiar como mostrado na imagem abaixo.

|

|---|

Fazendo isto, serão copiados os grupos vinculados ao usuário e o período de validade do seu acesso. Outra informação importante é que você pode optar por torná-lo um Usuário administrador ou Técnico.

|

|---|

Ao copiar um usuário, ele herdará as permissões dos grupos aos quais está vinculado, portanto, as permissões referentes às funcionalidades não são copiadas do usuário!

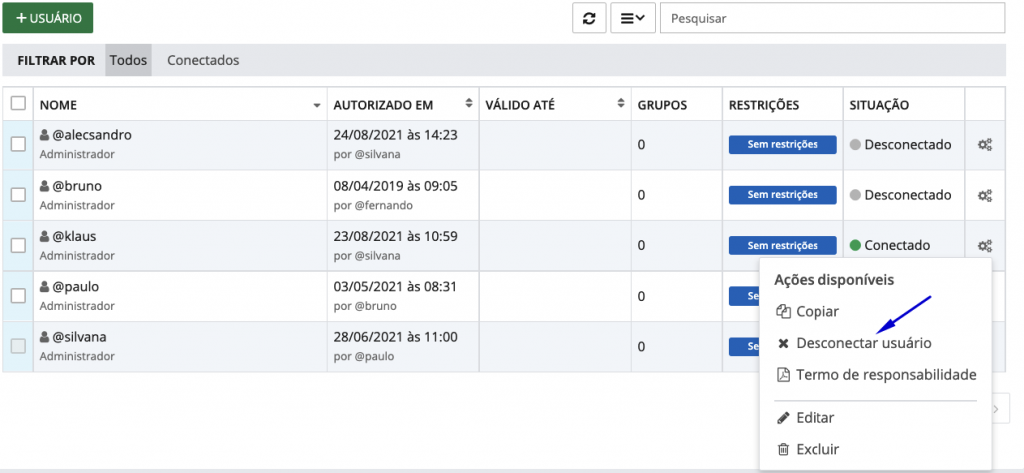

Desconectando usuários:

A ferramenta conta com um recurso que permite ao administrador desconectar um usuário. Para isso clique na engrenagem e após Desconectar usuário.

|

|---|

Ao clicar em Desconectar usuário uma mensagem será apresentada. Para prosseguir com a ação é necessário clicar em Sim e automaticamente o usuário será desconectado.

|

|---|

Um usuário desconectado poderá acessar novamente a aplicação mediante novo login!

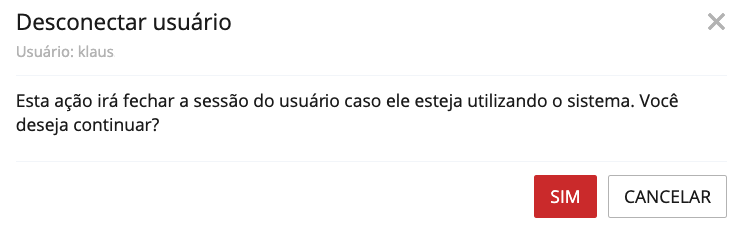

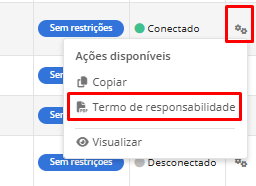

Termo de responsabilidade:

Quando um usuário administrador concede acesso a um novo integrante em um determinado sistema é fundamental que preencha o termo de responsabilidade na tela de autorizações para que o mesmo tenha acesso aos sistemas. Os botões de salvar só serão habilitados quando o termo estiver marcado.

|

|---|

O consentimento fica registrado em Ações disponíveis > Termos de responsabilidade.

|

|---|

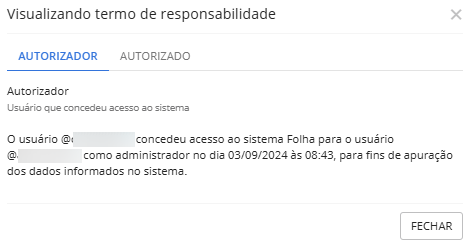

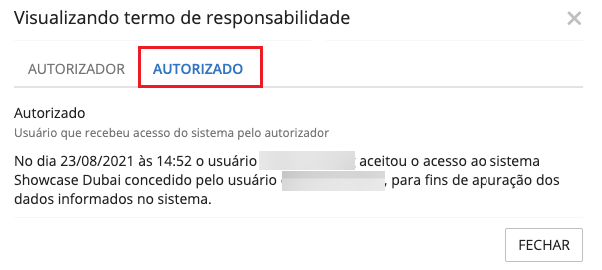

Perceba que nessa tela existem duas abas Autorizador e Autorizado.

No primeiro item mostra o usuário que concedeu e quem recebeu o acesso.

|

|---|

No segundo item mostra o usuário que recebeu o acesso, porém é necessário que o mesmo aceite e também preencha um termo de responsabilidade. Essa mensagem aparece na primeira vez que acessar o sistema.

Na imagem abaixo exibe a mensagem que o usuário não efetuou seu primeiro login no sistema.

|

|---|

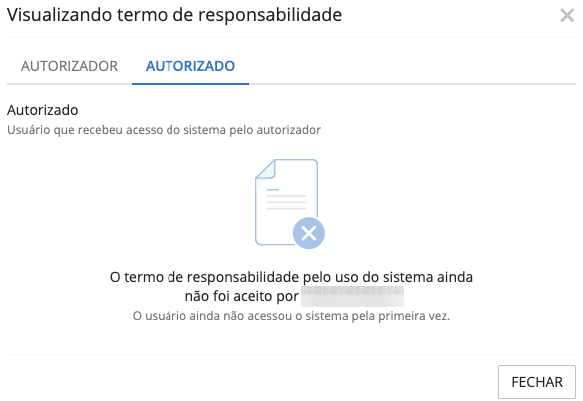

No momento que o usuário logar pela primeira vez no sistema que obteve permissão é exibido a mensagem em que ele declara ter ciência da concessão de acesso recebido. Basta marcar o checkbox e clicar em Concluir e acessar sistema.

|

|---|

Quando o usuário acessar e aceitar o acesso ao sistema fica registrado na aba Autorizado todas as informações para fins de apuração dos dados informados no sistema.

|

|---|

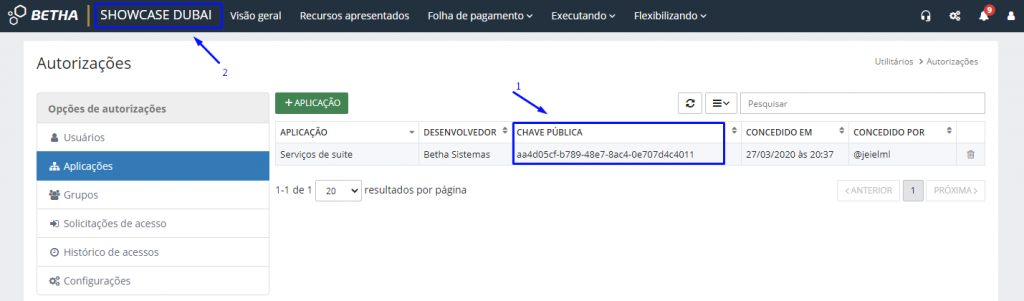

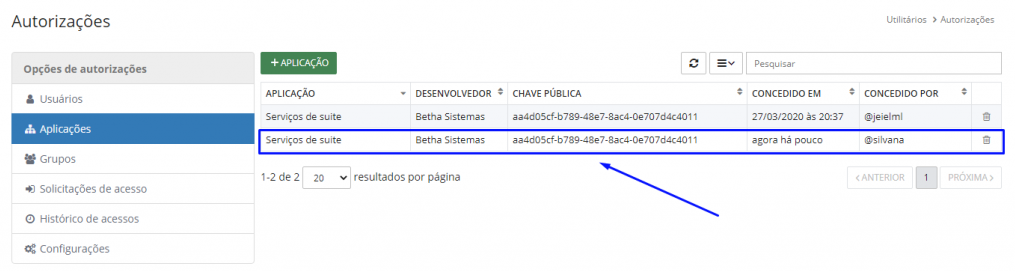

Autorizações - Aplicações

Essa funcionalidade foi elaborada para autorizar parceiros a integrarem com os sistemas com tecnologia Cloud da Betha Sistemas.

De forma diferente de um usuário, uma aplicação não realiza a autenticação/credenciamento com usuário e senha no login. Para se autenticar, ela utiliza uma chave única e exclusiva. Esta chave precisa ser autorizada pelo administrador do sistema mediante solicitação do mantenedor do sistema que deseja se integrar.

|

|---|

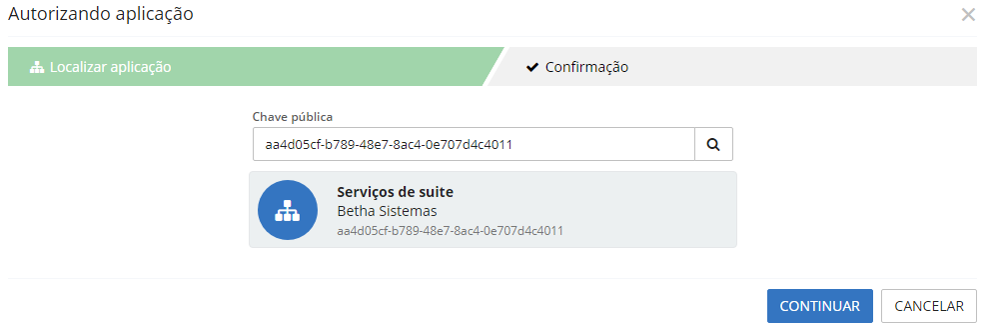

Em posse da chave do sistema parceiro Betha, o responsável pelo sistema Betha deve clicar no botão + APLICAÇÃO. Na janela que será aberta será possível inserir o número da chave informada pelo parceiro, e autorizar a aplicação. Após inserir a chave, ao clicar na lupa, o nome da aplicação e seu proprietário serão apresentados.

|

|---|

Ao clicar em Continuar, aparecerá uma mensagem informando que ao confirmar você receberá uma chave para integrar com a aplicação solicitada. Mediante esta autorização, você estará permitindo que a aplicação acesse seus dados. Para prosseguir basta Confirmar e obter chave de acesso.

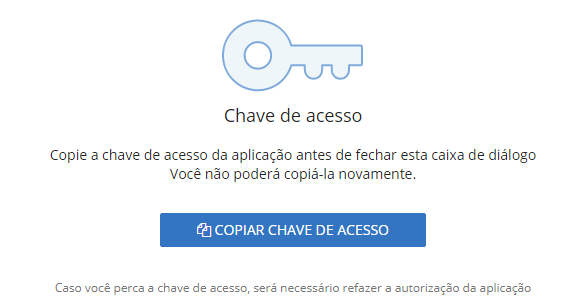

Ao confirmar será gerado uma nova chave de acesso. Esta chave deve ser encaminhada para o parceiro que solicitou a integração. Observe na mensagem que você deve copiar a chave de acesso, posteriormente não será possível copiá-la novamente.

|

|---|

Essa chave será encaminhada ao parceiro de forma segura, pois com ela, terá acesso aos dados da entidade.

|

|---|

Para revogar essa autorização, acesse o menu Grupos e pressione o ícone de lixeira no canto direito da tela, como mostra a imagem abaixo. Ao excluir o sistema parceiro não poderá mais integrar com o sistema Betha para o contexto selecionado.

|

|---|

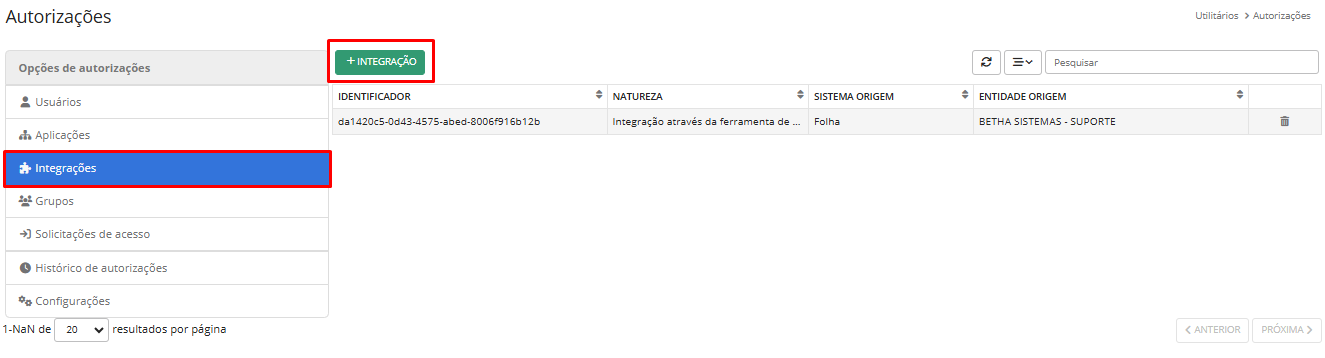

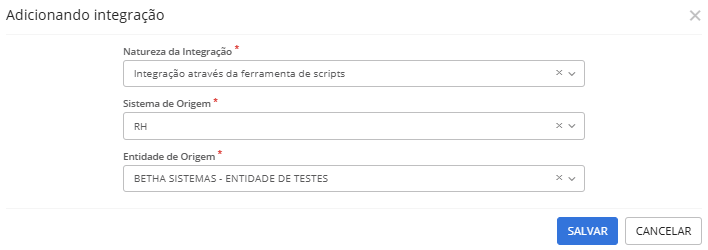

Autorizações - Integrações

Gerenciador de integrações é a ferramenta responsável por coordenar e facilitar a comunicação entre diferentes sistemas da Betha, bases de dados e serviços utilizados pela entidade.

|

|---|

Clique em + Integração, para adicionar uma nova integração no sistema:

|

|---|

Informe a Natureza de integração, Sistema de origem e a Entidade de origem, ao final clique em Salvar.

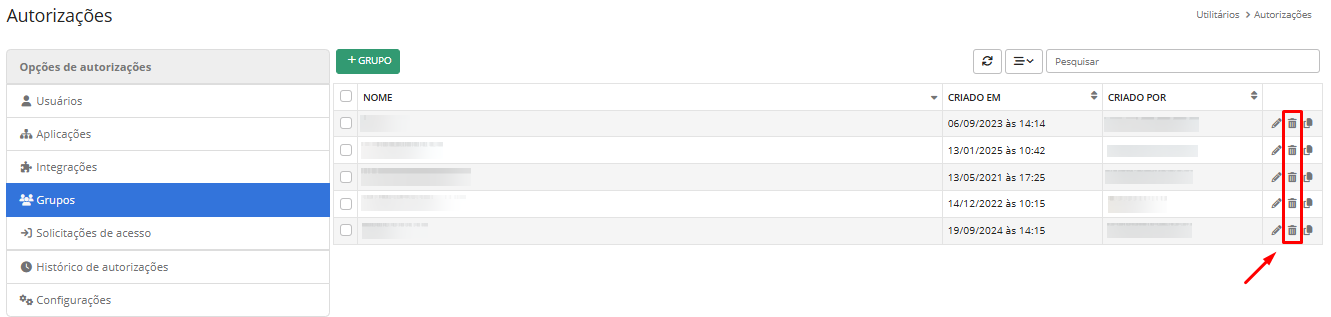

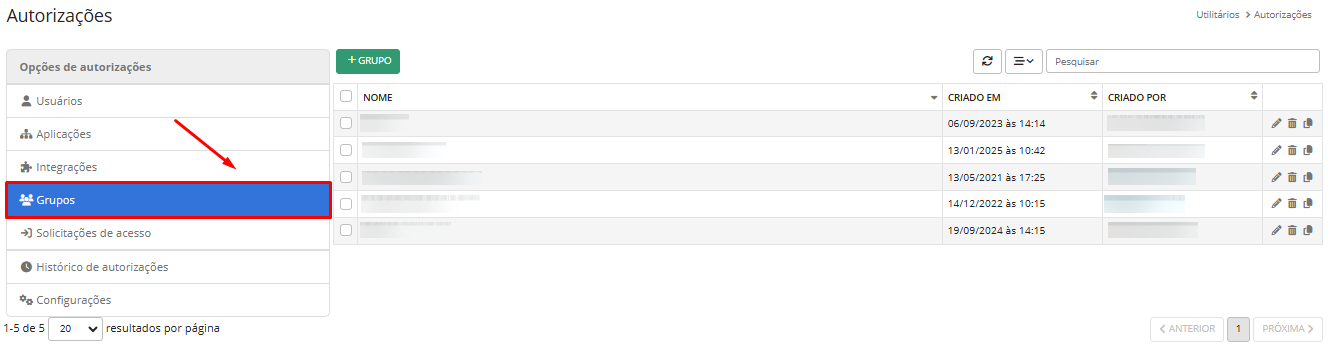

Autorizações - Grupos

O objetivo deste recurso é criar um papel para determinados usuários, um conjunto de permissões que você queira atribuir a um conjunto de usuários.

|

|---|

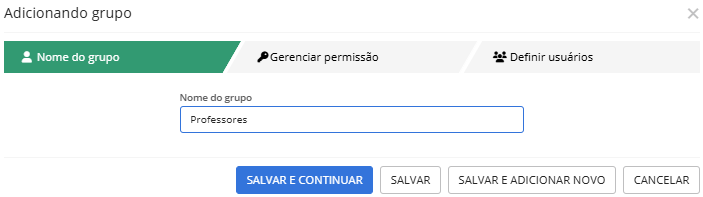

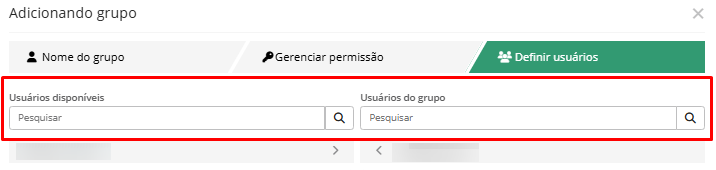

Para criar um grupo, clique em + Grupo, perceba que existem três guias a serem preenchidas.

Na guia Nome do grupo dê um nome para o grupo que queira cadastrar, pressione o botão Salvar e continuar caso queira ir para a próxima guia, Salvar para gravar a informação inserida, Salvar e adicionar novo para adicionar outro grupo ou Cancelar caso não queira salvar a informação.

Neste exemplo vamos Salvar e continuar.

|

|---|

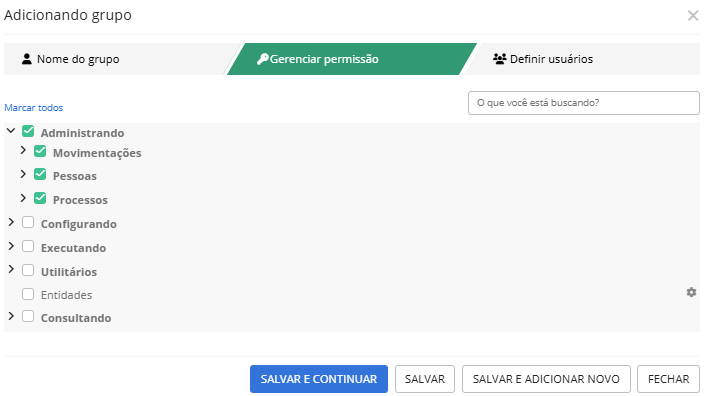

Na segunda guia Gerenciar permissão é o local de conceder os permissionamentos para esse grupo específico. Marque as funcionalidades desejadas e pressione novamente o botão Salvar e continuar.

|

|---|

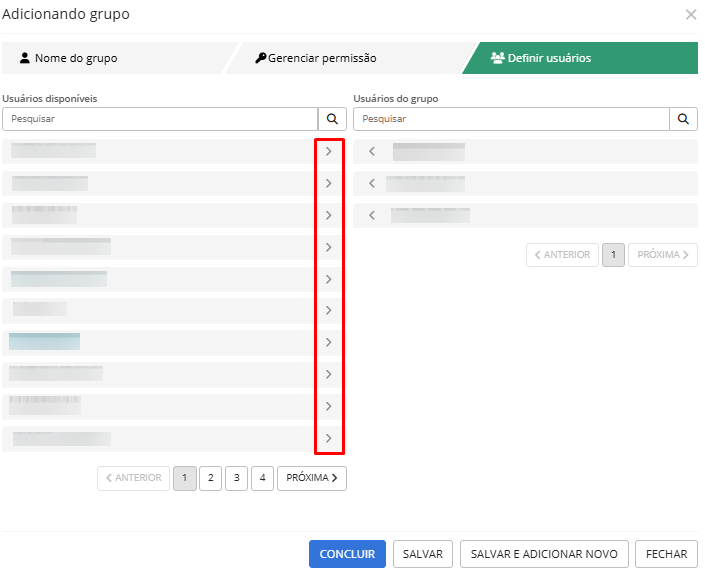

Na última guia, defina os usuários que vão fazer parte deste grupo. Utilize as setas ao lado do nome para realizar a inclusão do usuário no grupo.

|

|---|

A ferramenta apresenta ainda o campo de pesquisa, facilitando a busca pelo nome do usuário ou pelos usuários do grupo. Insira o nome e pressione com o mouse na lupa para aparecer a informação.

|

|---|

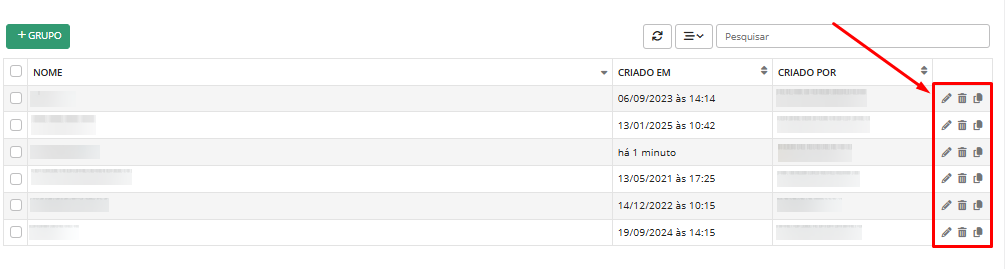

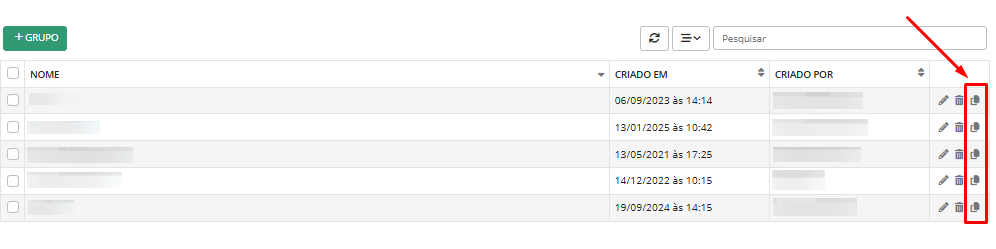

Na tela inicial dos grupos você pode ainda Editar, Excluir e Copiar um grupo.

|

|---|

Ao excluir um grupo, os usuários do grupo não são excluídos, eles apenas deixam de ter acesso aos recursos configurados para aquele grupo.

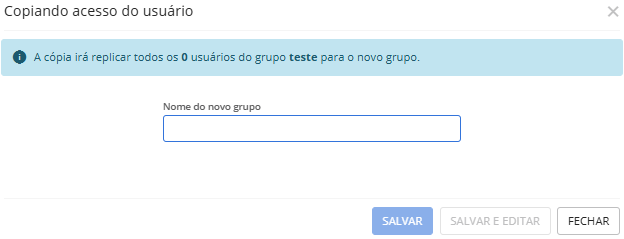

Na opção Copiar grupo, clique no ícone destacado na imagem abaixo:

|

|---|

Insira uma descrição para o grupo no campo Nome do novo grupo, neste novo grupo serão inseridos todas as permissões e os usuários integrantes do cadastro de origem.

|

|---|

Autorizações - Solicitações de acesso

Na opção Solicitações de acessos você pode pedir permissão de acesso a algum sistema que não esteja liberado. Para isso, na seleção de entidades clique em Ver todas.

Ao clicar em Ver todas, será direcionado para a seleção de entidades da Suíte Cloud. Nesta listagem, selecione a entidade desejada.

|

|---|

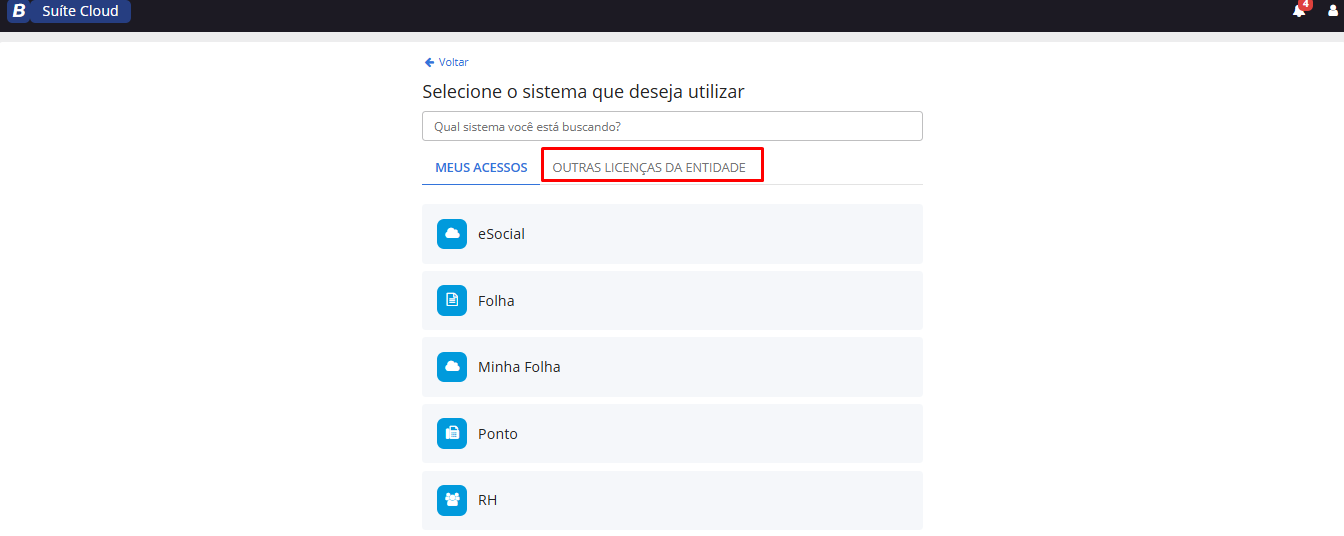

Após selecionar a entidade serão apresentados os sistemas com liberação para a entidade. Esta opção está formatada em duas abas. Em Meus acessos você pode selecionar os sistemas para os quais possui acesso. Em Outras licenças da entidade é possível visualizar liberações para outros produtos liberados para a entidade e solicitar acesso.

|

|---|

Ao clicar em um produto, uma mensagem aparece na tela com a observação que você não possui permissão para acessar o sistema. Para pedir permissão pressione o botão Solicitar acesso.

|

|---|

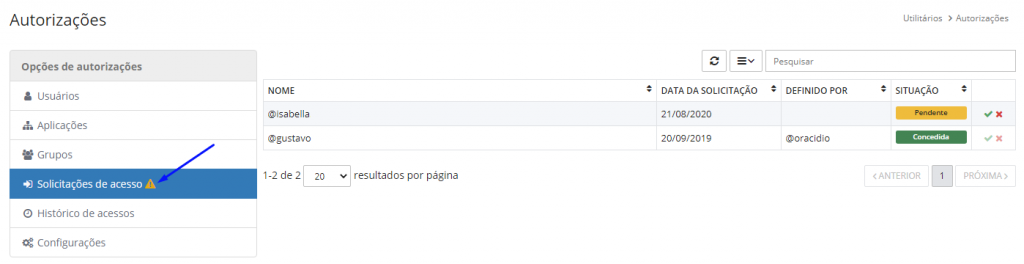

Ao solicitar acesso a um produto, ficará um ícone de alerta ao lado da opção Solicitações de acesso na janela de Autorizações.

|

|---|

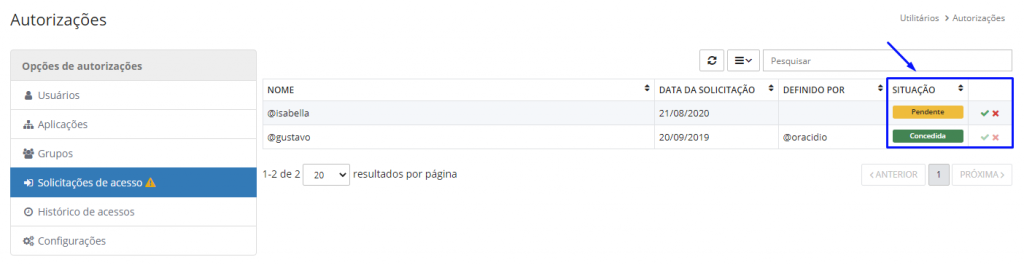

Perceba que na coluna Situação, são os acessos que foram concedidos e os que estão pendentes. Para conceder permissão pressione o ícone verde, caso contrário, clique no vermelho para negar a permissão.

|

|---|

Mais algumas informações são disponibilizadas nesta tela. Na primeira coluna Nome fica registrado o usuário que solicitou permissão, logo após temos Data de solicitação, ou seja, a data que ocorreu a solicitação. Na coluna Definido por encontra-se a pessoa que concedeu a permissão para um determinado usuário.

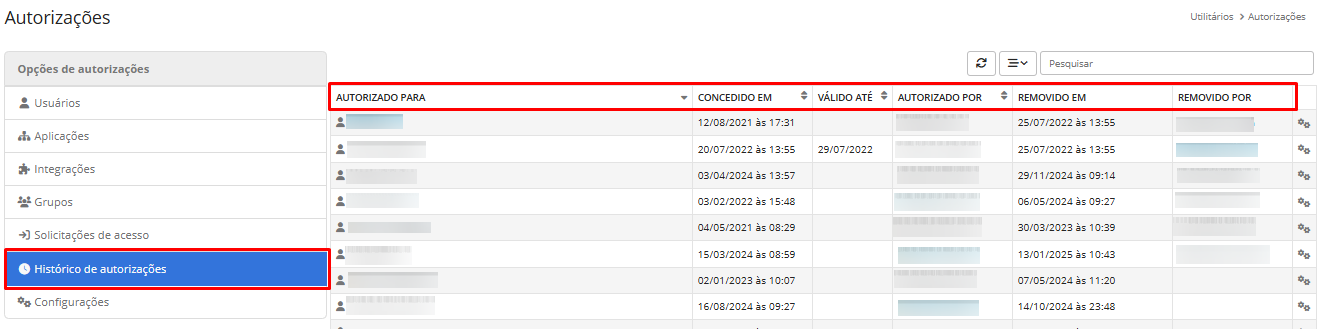

Autorizações - Histórico de autorizações

No Histórico de autorizações você encontra as informações de permissões de acessos de usuários que já foram removidas.

As colunas fornecem informações importantes acerca das permissões concedidas e quem removeu a permissão. Também é possível obter a data e horário da ocorrência.

|

|---|

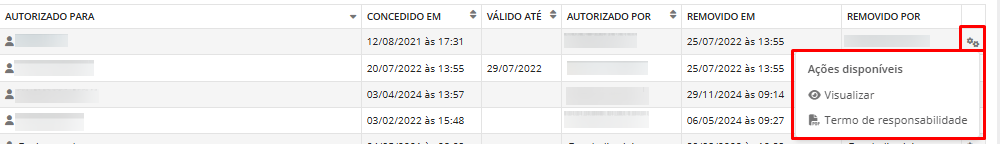

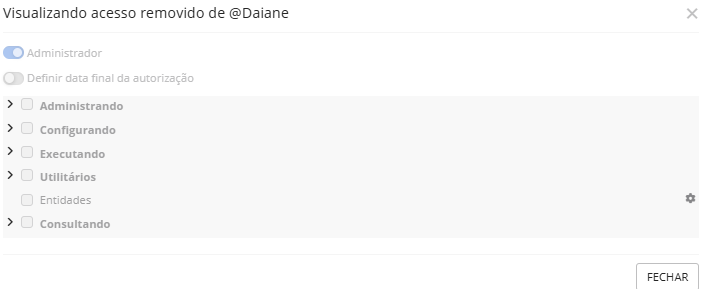

A ferramenta traz ainda a possibilidade de visualização das permissões e acessar o termo de responsabilidade que o usuário possuía, clique no ícone de engrenagem para ter acesso às informações:

|

|---|

|

|---|

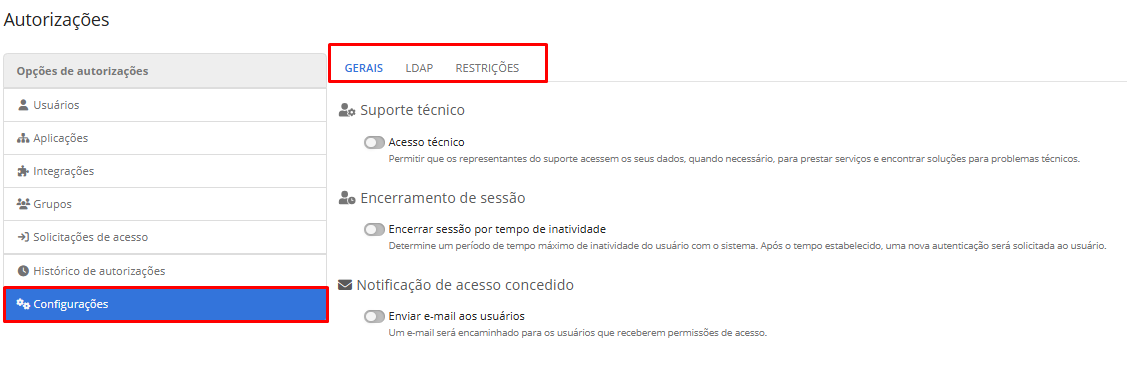

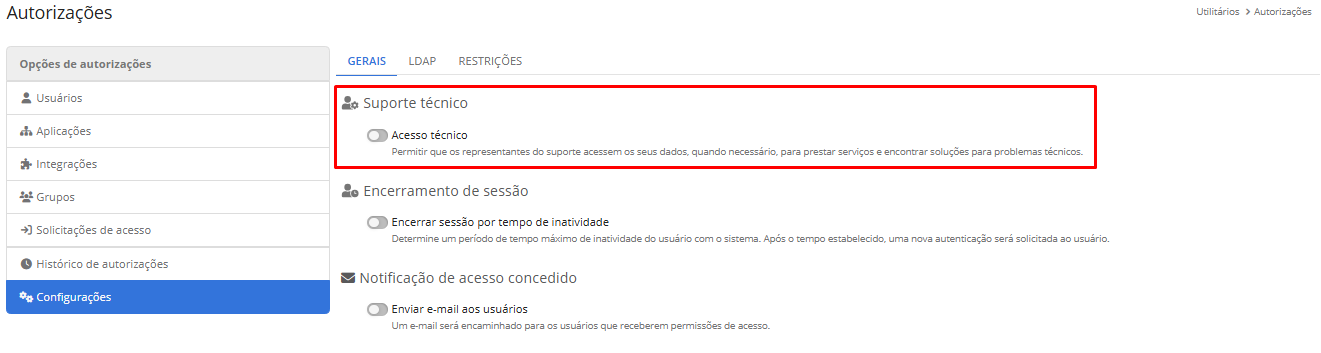

Autorizações - Configurações

Nas configurações é possível parametrizar condições globais de acesso ao sistema. Este recurso está subdividido em três grupos: GERAIS, LDAP e RESTRIÇÕES.

|

|---|

Guia Gerais - Suporte técnico

A permissão de suporte técnico é um parâmetro que condiciona à revenda/filial a possibilidade de gerar um acesso para um técnico ao sistema. Esse parâmetro trata-se de uma configuração que parametriza o acesso aos dados de clientes.

|

|---|

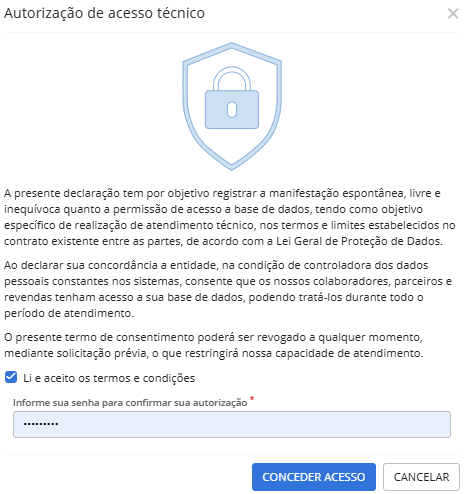

Quando um usuário da entidade habilitar o parâmetro, um termo de consentimento é apresentado. Para autorizar o acesso técnico o usuário da organização deverá ler o aviso, marcar o checkbox afirmando que aceita as condições de uso e posteriormente digitar sua senha de usuário. Logo após clicar no botão Conceder acesso.

|

|---|

Ao habilitar ou desabilitar o parâmetro, os administradores serão notificados sobre a alteração na ferramenta.

Ao desabilitar o parâmetro, todos os acessos técnicos serão removidos e se, um usuário ativar o parâmetro Acesso técnico se tornar de fato um técnico, o recurso será automaticamente desabilitado.

|

|---|

De acordo com a Lei Geral de Proteção de Dados, o controlador dos dados é a entidade em nome da qual a licença foi liberada. A partir deste entendimento, o controle de acesso aos dados desta entidade é de responsabilidade desta. A Betha, filiais, revendas e parceiros se caracterizam como operadores e o acesso aos dados da entidade precisa ser autorizado pelo controlador mediante a configuração de acesso técnico acima apresentada. Portanto, fica vetado à Betha, filiais, revendas e parceiros a configuração de tal dispositivo.

Caso o administrador da entidade precise revogar a autonomia da revenda ou filial na concessão de acessos técnicos é necessário excluir e autorizar novamente o usuário no que desejar. Habilitado o parâmetro desejado, pressione o botão Salvar e continuar para gravar a informação.

|

|---|

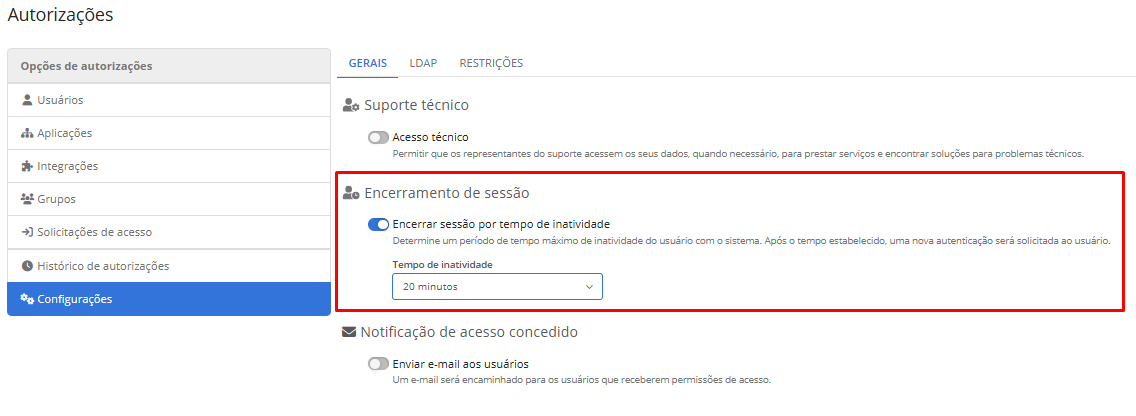

Encerrando sessão

É possível estipular um prazo para encerramento da sessão do usuário por inatividade. Para marcar um tempo que seja realizado o encerramento de sessão, habilite o parâmetro Encerramento de sessão e escolha o tempo desejado.

|

|---|

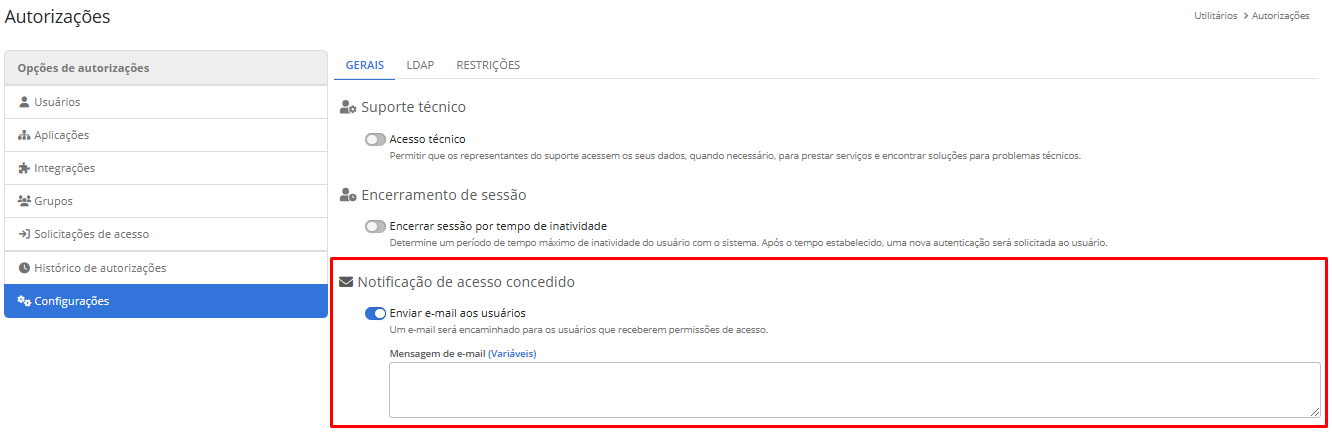

Notificação de acesso concedido

Para configurar o envio de um e-mail de notificação ao usuário quando um novo acesso for concedido nos sistemas Cloud, habilite a opção Notificação de acesso concedido.

|

|---|

Após habilitar, será demonstrado um campo de texto Mensagem de e-mail onde você pode personalizar a mensagem que será enviado a seus usuários.

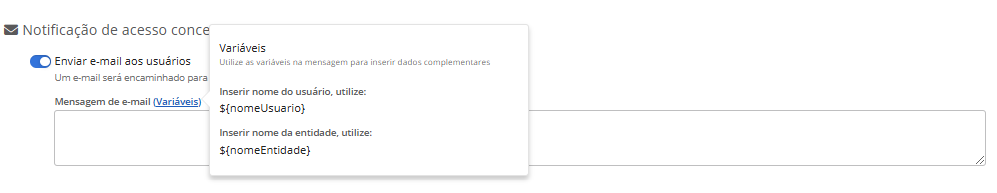

Para auxiliar na elaboração do texto, duas variáveis poderão ser utilizadas, são elas: "${nomeUsuario}" e "${nomeEntidade}".

Observe que na palavra Variáveis há um link, neste serão demonstradas as variáveis que estão disponíveis para a personalização.

|

|---|

O e-mail será enviado ao usuário comunicando que ele já está apto a acessar o sistema:

|

|---|

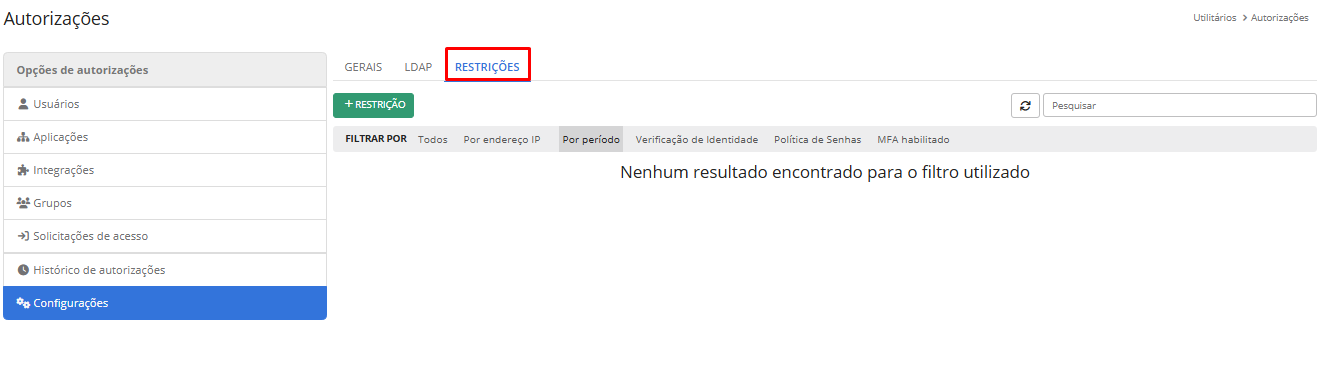

Restrições

Nessa guia, as restrições de acesso ao sistema, e podem ser criadas Por endereço IP, Por período, Verificação de identidade, Politica de senhas ou MFA Habilitado, elas se aplicam apenas a usuários que não são administradores.

|

|---|

Para cadastrar uma restrição clique em + Restrição.

Os campos são habilitados, conforme o Tipo de restrição informada.

|

|---|

Gerenciador de Relatórios

A ferramenta de Relatórios tem por objetivo proporcionar um ambiente de fácil acesso e acessível a todos os desenvolvedores para que possam construir seus relatórios totalmente personalizados, podendo escolher as informações das fontes de dados relevantes para o projeto em questão, são divididos em bandas, grupos com elementos visuais diferenciados e saídas em diferentes formatos.

Utiliza-se a ferramenta Jaspersoft Studio para projetar modelos de relatórios, escrever expressões complexas, além de criar layouts que contenham gráficos, imagens e sub-relatórios.

Para obter informações mais detalhadas sobre esta funcionalidade, acesse a Central de Ajuda Studio, clicando aqui.

Notificação

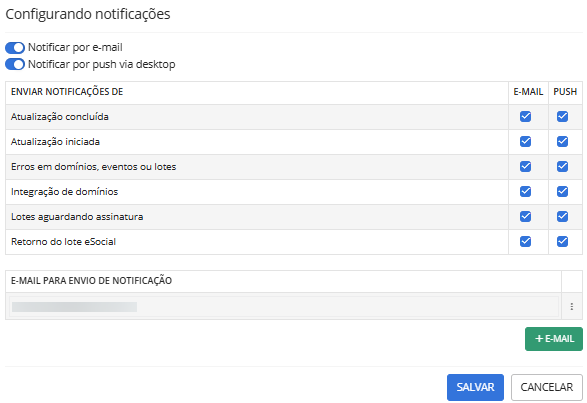

Através da rotina Notificação é possível configurar quais e como o usuário receberá as notificações referentes ao eSocial. É possível receber notificação por e-mail ou por push via desktop.

|

|---|

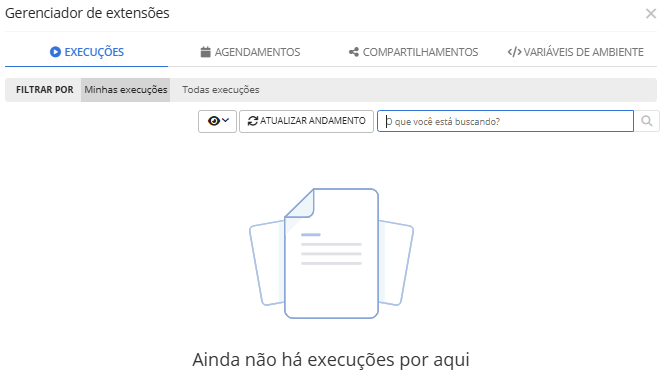

Gerenciador de extensões

Através do Gerenciador de extensões é possível administrar tudo o que foi executado no sistema, consultando parâmetros, métricas, metadados, além de realizar o download das informações, reexecutar e solicitar assinaturas de relatórios.

Além disso, é possível gerenciar toda a parte de agendamento de scripts e relatórios, possibilitando a edição, exclusão ou desativação.

Também é através dessa aba que o usuário poderá gerenciar o que será compartilhado com outros usuários e grupos, controlando as variáveis disponíveis durante as execuções dos scripts.

Ao clicar na opção, uma tela será aberta contendo as guias Execuções, Agendamentos, Compartilhamentos e Variáveis de ambiente.

|

|---|

Para os usuários que não são administradores, só estarão disponíveis as guias Execuções e Agendamentos.

Em cada guia é possível filtrar as informações a serem visualizadas, selecionando no botão Filtrar por a opção de filtro desejada pelo usuário.

Para obter informações mais detalhadas sobre esta funcionalidade, acesse a Central de Ajuda Studio, clicando aqui.

Gerenciador de Scripts

A ferramenta de Scripts foi desenvolvida com o objetivo de desenvolver e executar determinadas tarefas programadas nos sistemas que possuem tecnologia Cloud, obtendo resultados desejados em suas execuções.

Script é uma linguagem de programação baseada em linhas de códigos, em que é possível, por exemplo, operar um script para calcular a quantidade de clientes que acessam um sistema diariamente ou especificar de que lugar do mundo são. Muitas vezes são referidas como linguagens de programação de altíssimo nível, pois atuam com um altíssimo nível de subjetividade.

Na Betha Sistemas esses Scripts, são desenvolvidos através do BFC-Script, possuindo muitas semelhanças com a linguagem Groovy. O BFC-Script é um framework que possibilita a integração de scripts com aplicações. O framework oferece um ambiente de desenvolvimento, compilação e execução de scripts, bem como uma linguagem amigável para usuários não técnicos e APIs utilitárias, permitindo a realização de operações e fazendo o uso de dados oriundos dos sistemas com tecnologia Cloud.

Para obter informações mais detalhadas sobre esta funcionalidade, acesse a Central de Ajuda Studio, clicando aqui.

Funções

Ao utilizar o Sistema eSocial (Cloud) o usuário encontrará em diversas telas uma ou mais opções disponíveis das funções Revalidar, Excluir histórico, Remover, Validar manualmente e Gerar retificação.

Se não usadas corretamente, essas funções podem impactar a rotina nos Domínios e Eventos gerados e causar inconsistência na Prestação de Contas.

Saiba quando e porque utilizar as funções do sistema.

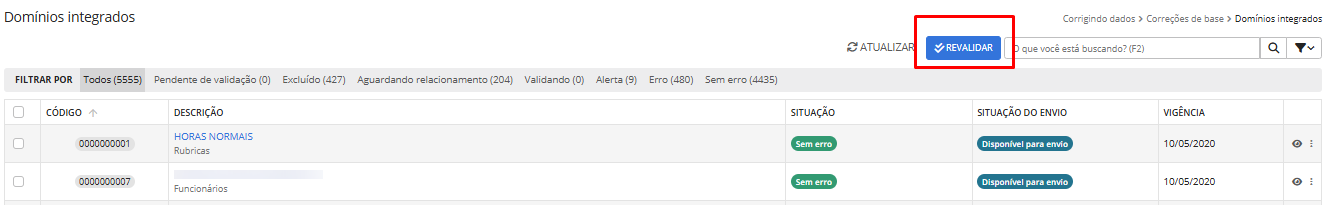

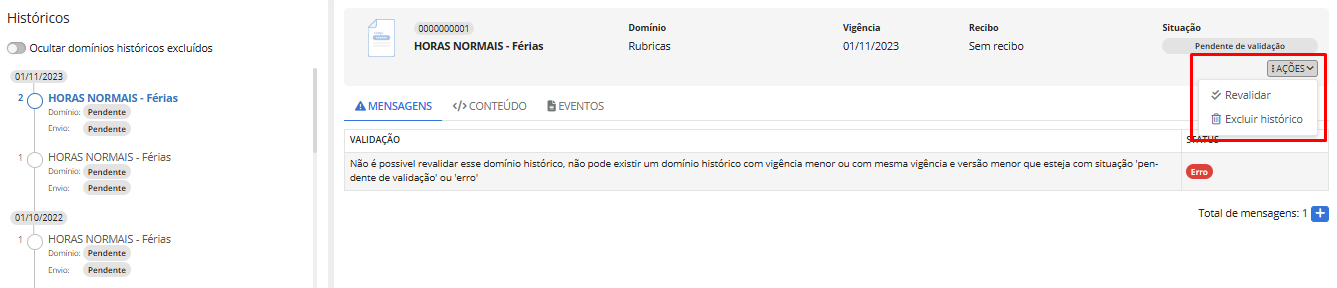

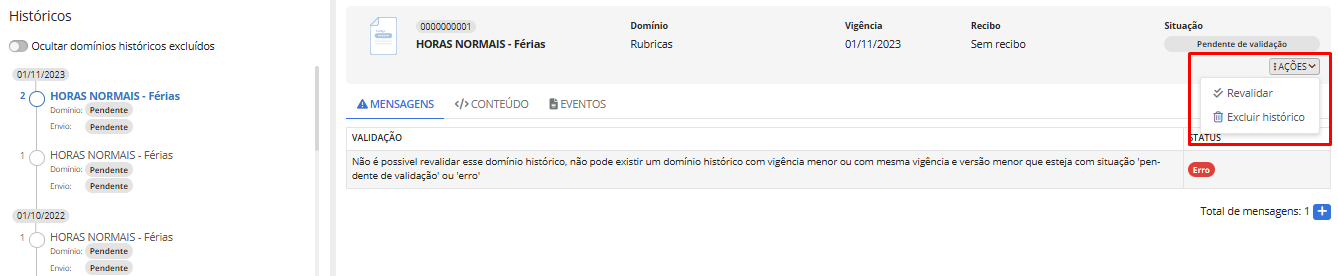

Revalidar

O Revalidar deverá ser utilizado quando por algum motivo o Domínio histórico se manteve na Situação Aguardando relacionamento ou Pendente de validação.

|

|---|

Ele também poderá ser utilizado para gerar um Evento ou regerar um Evento, caso este tenha sido excluído erroneamente.

Ao clicar em Revalidar o sistema fará todo o processo de validação do domínio, consolidação, geração do evento e validação do XML.

Para utilizar essa funcionalidade, clique nas Ações disponíveis ao lado do Domínio > Detalhes > Revalidar.

|

|---|

Excluir histórico

O Excluir histórico deverá ser utilizado exclusivamente quando o Domínio histórico é desnecessário ou não existe mais no sistema de origem.

Exemplo: O registro foi excluído no Sistema Folha, mas não gerou a exclusão no eSocial. Neste caso, cabe a utilização do Excluir histórico.

Em alguns casos, a fim de garantir a integridade no envio das informações, não recomendamos a utilização do Excluir histórico.

Exemplo: O registro novo é igual ao anterior e por este motivo, o usuário decide por não transmiti-lo. Neste caso, é preferível que seja transmitido o Evento ao governo.

Essa funcionalidade está disponível em todos os Domínios gerados. Para encontrá-la clique nas Ações disponíveis ao lado do Domínio > Detalhes > Excluir Histórico.

|

|---|

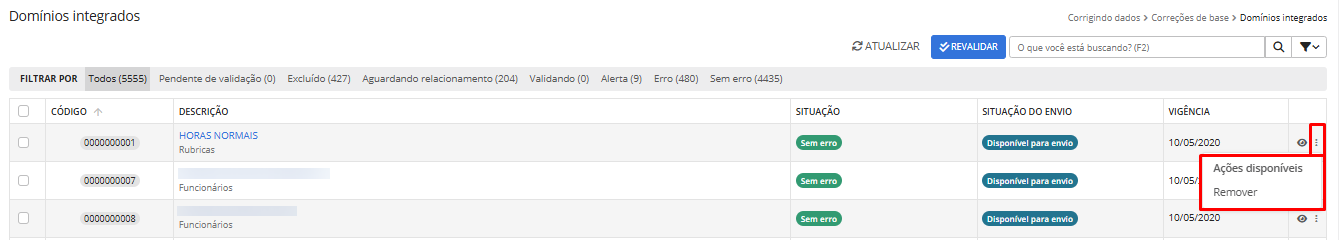

Remover

O Remover deverá ser utilizado em Evento originado por duplicidade ou originado de um registro obsoleto no Sistema Folha, que não deve ser transmitido ao eSocial.

Essa funcionalidade está disponível em todos os Domínios gerados. Para encontrá-la clique nas Ações disponíveis ao lado do Domínio > Remover.

|

|---|

Sempre que um Evento for excluído, o usuário deve verificar a necessidade de excluir também o Domínio histórico.

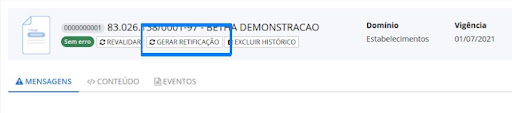

Gerar retificação

O Gerar retificação deverá ser utilizado somente quando existe orientação do desenvolvimento ou da equipe técnica.

Essa função, ao ser executada gera uma cópia do documento que está sendo retificado e uma retificação do registro copiado.

Essa funcionalidade está disponível em todos os Domínios gerados. Para encontrá-la clique nas Ações disponíveis ao lado do Domínio > Detalhes > Gerar retificação.

Essa função só está disponível para acessos técnicos.

|

|---|